域策略不生效是AD管理员最头疼的问题之一。本文结合高频故障场景,从规划避坑→配置实战→排错指南三个维度,帮你彻底根治策略“失灵”症!

一、配置前必须核对的5大事项(避开80%的坑!)

环境合规性检查

操作系统版本

组策略对Windows Server 2008 R2及以上版本支持最佳,老旧系统(如Windows XP)部分策略不兼容。 域控硬件配置

推荐域控制器需≥16GB内存、100GB磁盘空间(策略过多时SYSVOL易爆满),CPU建议≥2核。 网络连通性

确保客户端能访问域控的TCP/UDP 389(LDAP)、53(DNS)、88(Kerberos) 端口。 OU设计与对象归位

策略生效的核心前提

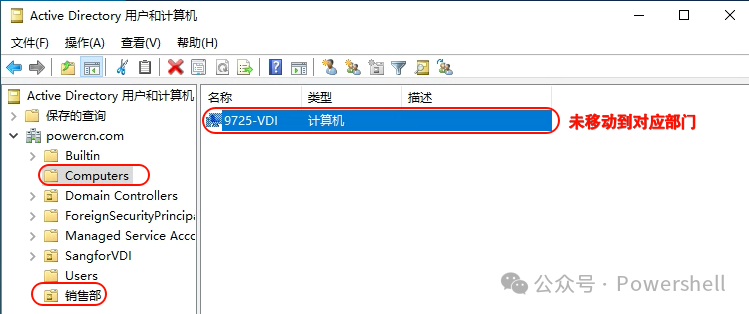

计算机/用户必须在正确的OU容器内!常见错误:

错误示范:策略链接到"销售部OU",但计算机仍在默认"Computers"容器

正确操作:将计算机对象拖拽至"销售部OU"下

OU规划建议

按部门(如 IT_Dept)、角色(如Servers)、地理(如BJ_Office)分层设计,避免交叉管理。

策略冲突与继承规则

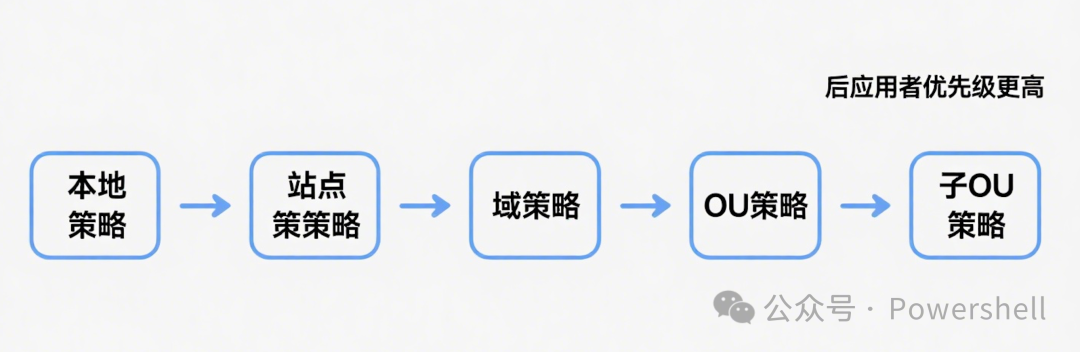

优先级排序

本地策略 → 站点策略 → 域策略 → OU策略 → 子OU策略(后应用者优先级更高)。

阻断继承风险

若子OU启用阻止继承,父OU的策略将失效(需用强制生效覆盖)。 Default Domain Policy冲突

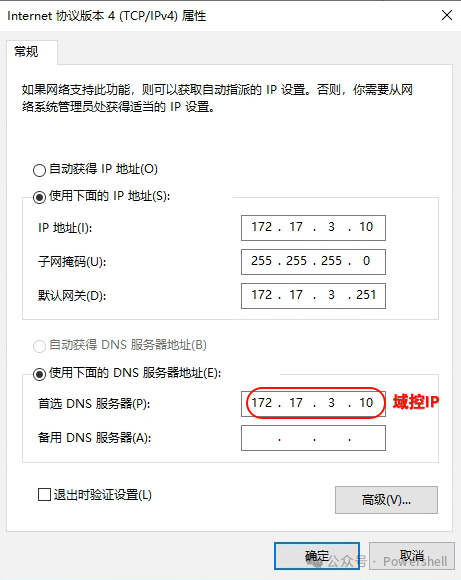

自定义策略若与默认域策略冲突,必须明确设置值,否则被覆盖。 DNS健康状态

客户端必须将首DNS指向域控IP,否则无法定位组策略对象(GPO)。

用 nslookup _ldap._tcp.dc._msdcs.<域名>检查SRV记录是否存在。

时间同步机制

客户端与域控时间差>5分钟会导致Kerberos认证失败,策略无法拉取。 强制同步:客户端执行 w32tm /resync /force

二、策略不生效终极排错流程

强制更新策略

客户端执行(管理员权限)

gpupdate /force # 强制立即更新

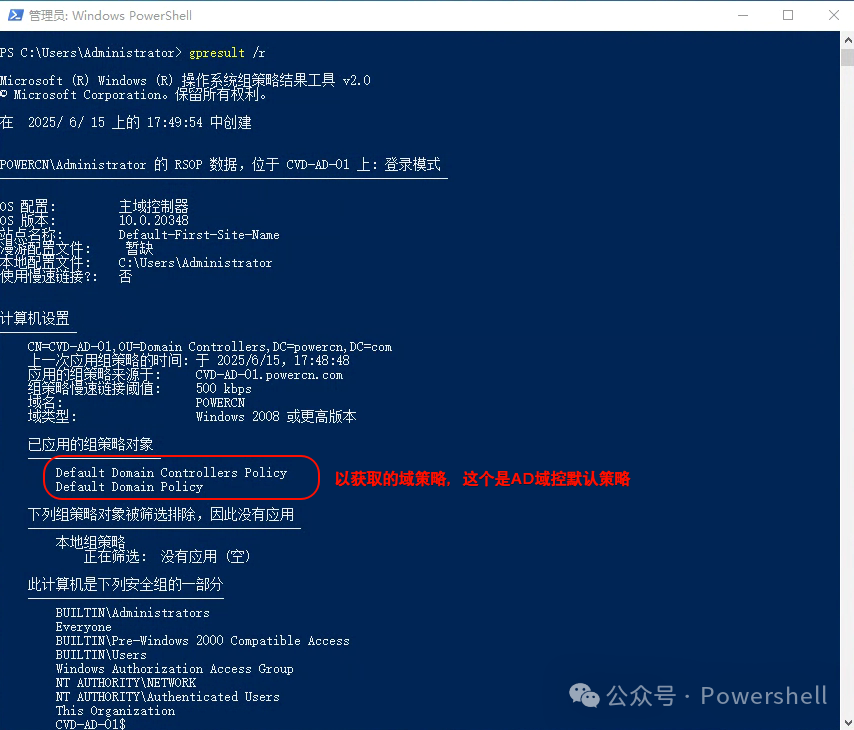

验证策略应用结果

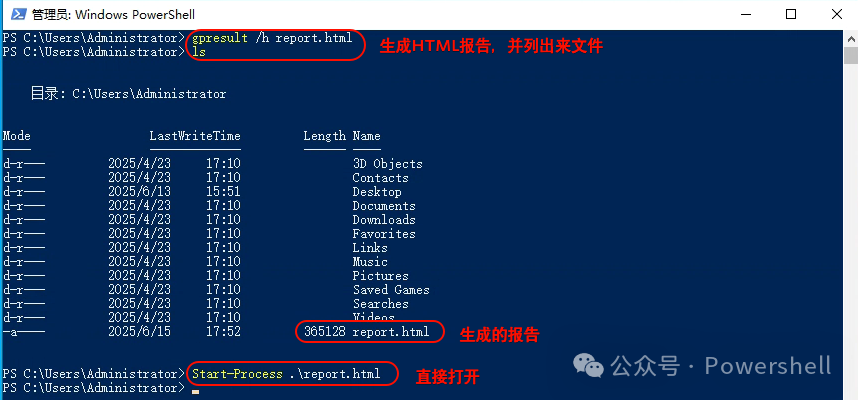

gpresult /r # 查看已应用策略(简版)

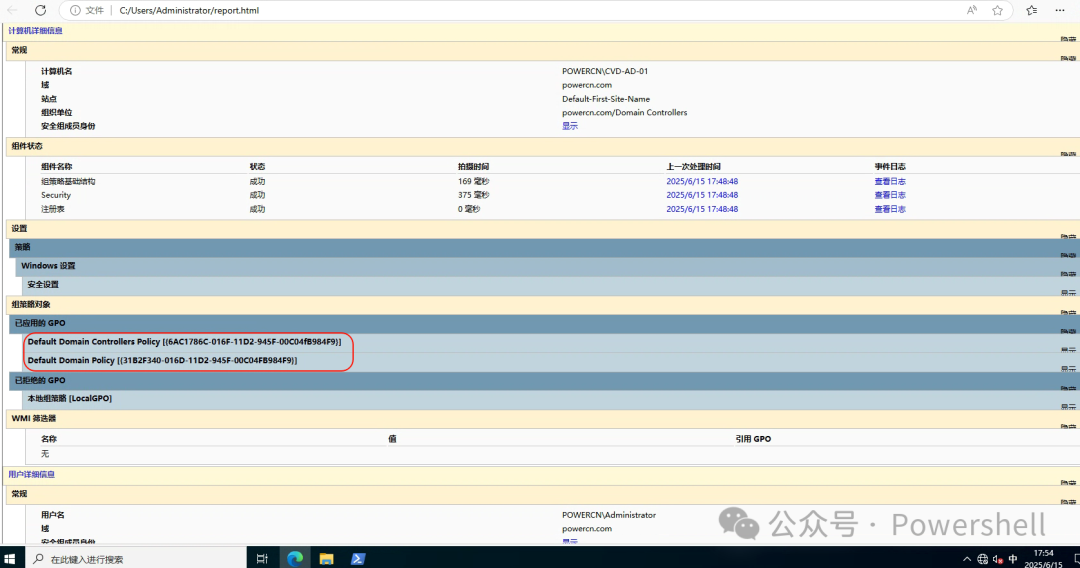

gpresult /h report.html # 生成HTML报告(查看详细GPO列表)

策略继承与冲突检测

使用 组策略建模(Group Policy Modeling):模拟指定用户/计算机在OU中的策略结果。 识别被覆盖的设置项。 日志深度分析

客户端事件日志: 事件查看器 → Windows日志 → 应用程序,筛选Event ID 5017(策略应用成功)或1030(策略错误)。域控SYSVOL权限检查:确认 NETLOGON和SYSVOL共享权限包含Domain Computers读取权限。核武器:手动检查策略文件

访问域控的C:\Windows\SYSVOL\domain\Policies\{GPO_ID}\,查看Machine\Registry.pol是否存在配置变更(确认策略已存储)。

三、最佳实践总结

| 阶段 | 关键动作 |

|---|---|

| 规划阶段 | |

| 部署阶段 | gpresult /h验证生效范围 |

| 维护阶段 | Backup-GPO);监控SYSVOL磁盘占用 |

? 真理时刻:90%的策略失效源于 对象位置错误、策略冲突 或 DNS故障。掌握

gpresult和事件日志分析,效率提升200%!

本文链接:https://www.kinber.cn/post/5160.html 转载需授权!

推荐本站淘宝优惠价购买喜欢的宝贝:

支付宝微信扫一扫,打赏作者吧~

支付宝微信扫一扫,打赏作者吧~