将内网服务映射到外网,大体可以分为四类方案,每类方案都有适用场景:

方案 A:传统 NAT 端口映射(路由器/防火墙) 方案 B:借助 VPN 建立内外互通 方案 C:使用专业的隧道/代理服务(如 Nginx Proxy、FRP、NPS、Cloudflare Tunnel 等) 方案 D:云厂商提供的内网穿透/访问代理服务(如阿里云云企业网、腾讯云对等连接等)

方案 A:传统 NAT 端口映射

适用场景:

小型公司 内网服务数量很少 有公网 IP,且允许开放端口

原理:

在路由器或防火墙上把外网端口映射到内网主机,例如:

公网IP:8080 → 内网 192.168.1.10:80

优点:

成本最低,零额外软件。 配置简单,所有设备都支持。 性能好,不经过第三方转发。

缺点:

需要公网 IP,对小公司是硬伤。 安全风险极大,任何暴露端口都可能遭受扫描和攻击。 更复杂需求(HTTPS、负载均衡、高可用)需要自行搭建。

最佳安全做法:

勿暴露默认端口(如直接暴露 22/80/3306) 在防火墙层面限制访问源 IP 强制启用 HTTPS 使用 Fail2Ban 防爆破

这是最传统也最直接的方式,但现代安全环境下通常不再推荐作为长期方案。

方案 B:VPN 方案

VPN 是非常稳健的方式,不是把服务暴露给公网,而是把外网设备“接入到内网”。

适用场景:

需要安全访问内部资源 团队人数较多(开发、测试、外包) 需要访问多个内部服务,而不是单一端口

VPN 类型:

OpenVPN WireGuard IPSec

优点:

安全性极高,通信加密,端口暴露风险大幅降低。 客户端和服务端管理成熟。 可以访问整个内网,灵活性强。

缺点:

相对部署成本高,需要管理证书、账号等。 外包团队临时访问不太方便。 某些企业网络不允许安装 VPN 客户端。

强烈推荐场景:

企业远程办公 内部系统给外部人员短期访问 研发访问测试环境

如果你要选一个“最安全”的方案,那就是 VPN。

方案 C:隧道 / 代理方案

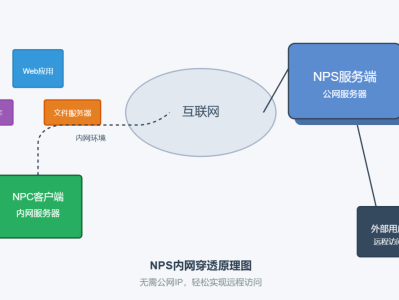

这是现代互联网公司非常喜欢的一类方案,专门解决“内网穿透”问题,不需要公网 IP,只需内网服务主动连接到外部节点即可。

1)FRP(Fast Reverse Proxy)

开源、轻量、易用,是当下使用率最高的内网穿透工具。

适用场景:

只有内网,没有公网 多个服务需要穿透 不想开太多防火墙/路由端口

架构:

FRP Server 运行在有公网 IP 的云服务器 内网机器运行 FRP Client 主动连接到 Server

优点:

配置简单、文档完善、社区大 支持 TCP/UDP/HTTP/HTTPS 可扩展性强

缺点:

需要一台外部服务器作为节点 自行维护 SSL、安全策略

2)NPS(简化版 FRP)

更适合中小团队,界面友好,有 Web UI、隧道管理、用户管理。

3)Cloudflare Tunnel(无服务器,免费)

近几年非常流行的“零暴露”方案,完全不需要公网 IP。

优点:

免费 安全性极高(反向接入,无任何入站暴露) 内置证书、DDoS 防御 配置极简

缺点:

主要用于 Web(HTTP/HTTPS) 不能暴露 TCP(除非用 Cloudflare Access)

适用:

网站 内部后台系统 企业 Web 平台

如果你只需要暴露 HTTP 服务:

Cloudflare Tunnel 是我最推荐的方式,没有之一。

方案 D:云厂商企业级解决方案(高可用)

适合大型企业,或者对网络质量非常敏感的场景。

常见方案包括:

优点:

企业级 SLA,高稳定性 高带宽、低时延 支持多地域互联

缺点:

成本高 配置相对复杂

适合以下场景:

多机房互联 云上云下混合部署 关键服务对外暴露(如支付、通信接口)

方案对比

为了让你在项目中更快决策,我做了一张对比表:

本文链接:https://www.kinber.cn/post/6026.html 转载需授权!

推荐本站淘宝优惠价购买喜欢的宝贝:

支付宝微信扫一扫,打赏作者吧~

支付宝微信扫一扫,打赏作者吧~