一、监控方案说明

K8s中的域metrics的接口,这里我们prometheus的用的是kube-prometheus,通过serviceMontor来监控CoreDNS的Service。

二、创建监控接原文链接:https://dqzboy.com 口SVC

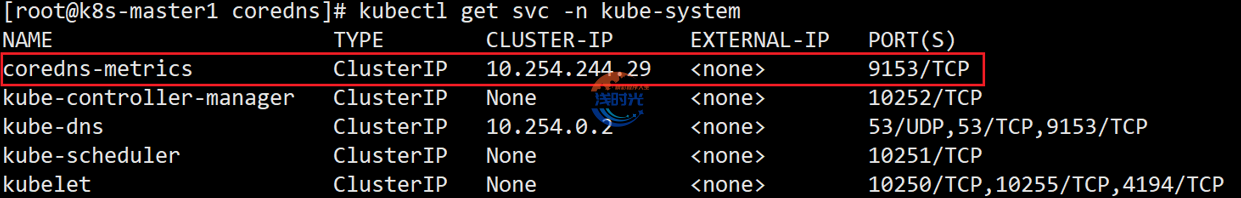

默认部署的coredns,会自动创建一个kube-dns的Service,业务pod内就是通过访问这个Service来用coredns进行域名的解析。CoreDNS默认用9153端口提供了metrics接口,因此我们还需要新建一个Service,用来暴露CoreDNS的9153端口。

[root@k8s-master1 coredns]# vim coredns-svc.yamlapiVersion: v1kind: Servicemetadata:name: coredns-metricsnamespace: kube-systemlabels:app: cordns spec:ports:- name: croedns-metricsport: 9153protocol: TCPtargetPort: 9153selector:k8s-app: kube-dnssessionAffinity: Nonetype: ClusterIP[root@k8s-master1 coredns]# kubectl apply -f coredns-svc.yaml[root@k8s-master1 coredns]# kubectl get svc -n kube-system

三、配置Prometheus采集监控数据

[root@k8s-master1 discovery]# vim prometheus-additional-configs.yamlapiVersion: v1kind: Secretmetadata:name: additional-scrape-configsnamespace: monitoringtype: OpaquestringData:additional-scrape-configs.yaml: |……- job_name: coredns-metricshonor_labels: truehonor_timestamps: truescrape_interval: 15smetrics_path: /metricsscheme: httpkubernetes_sd_configs:- role: endpointsnamespaces:names:- kube-systemrelabel_configs:- source_labels: [__config_type]separator: ;regex: servicetarget_label: __config_typereplacement: $1action: replace- source_labels: [__meta_kubernetes_endpoint_port_name]separator: ;regex: 9153-9153-tcpreplacement: $1action: keep- source_labels: [__meta_kubernetes_service_name]separator: ;regex: coredns-metricsreplacement: $1action: keep- source_labels: [__meta_kubernetes_pod_node_name]separator: ;regex: (.*)target_label: nodereplacement: $1action: replace- source_labels: [__meta_kubernetes_namespace]separator: ;regex: (.*)target_label: namespacereplacement: $1action: replace- source_labels: [__meta_kubernetes_service_name]separator: ;regex: (.*)target_label: servicereplacement: $1action: replace- source_labels: [__meta_kubernetes_pod_name]separator: ;regex: (.*)target_label: podreplacement: $1action: replace- source_labels: [__meta_kubernetes_endpoint_port_name]separator: ;regex: (.*)target_label: endpointreplacement: $1action: replace

说明:Secret资源创建成功之后,我们要以Secret的方式挂载到Pormetheus服务中去,不然不生效!

四、检查Prometheus Targets

五、添加Grafan监控面板

本文链接:https://www.kinber.cn/post/6351.html 转载需授权!

推荐本站淘宝优惠价购买喜欢的宝贝:

支付宝微信扫一扫,打赏作者吧~

支付宝微信扫一扫,打赏作者吧~